Автор: Анастасия Заведенская, помощник аналитика

В обзоре изменений законодательства в области информационной безопасности за май 2019 года рассмотрим новый приказ ФСБ России о средствах ГосСОПКА, результаты общественных обсуждений о внесении изменений в КоАП РФ, в части установления ответственности за нарушение законодательства о безопасности КИИ, а также поговорим о том, как обрабатывают персональные данные в Минздраве РФ и обеспечивают защиту информации в кредитных и некредитных организациях.

Требования к средствам ГосСОПКА и штрафы за невыполнение требований по обеспечению безопасности объектов КИИ

31 мая опубликован Приказ ФСБ России от 06.05.2019 № 196 «Об утверждении требований к средствам, предназначенным для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты» (далее – Приказ). Приказ вступил в силу 11 июня 2019 г.

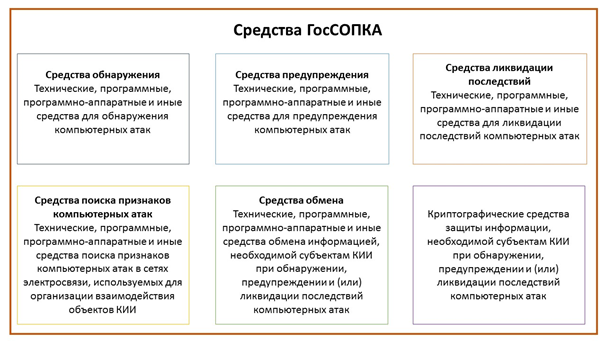

Типология средств ГосСОПКА, предложенная в Приказе, представлена на рисунке ниже.

При этом экспертами отмечается, что Приказ касается только средств ГосСОПКА, его требования не распространяются на другие программные и (или) технические средства, используемые для обеспечения безопасности объектов КИИ.

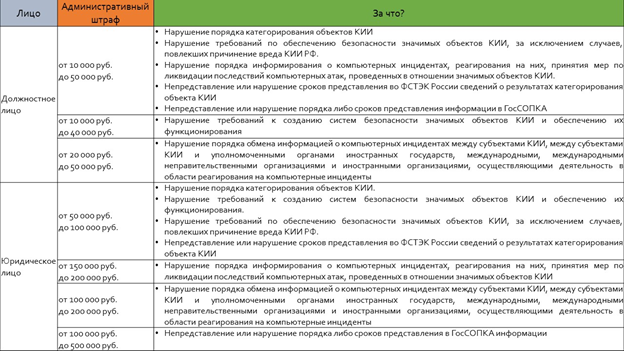

По результатам общественных обсуждения Проекта Федерального закона «О внесении изменений в Кодекс Российской Федерации об административных правонарушениях (в части установления ответственности за нарушение требований по обеспечению безопасности объектов критической информационной инфраструктуры)» из 25 предложений участников разработчиком было учтено только два.

Внесенные корректировки незначительны и направлены на исключение пересечения различных норм права. К примеру, из статьи о нарушении порядка либо сроков предоставления во ФСТЭК России сведений о результатах категорирования исключено «нарушение порядка». Таким образом статья направлена только на нарушение сроков представления или непредставление сведений о результатах категорирования. Что касается нарушения порядка представления сведений, то он закреплен в другой статье, которая также предлагается рассматриваемым Проектом Федерального закона.

Суммы административных штрафов не подверглись корректировке и представлены на рисунке ниже.

Обеспечение информационной безопасности кредитными и некредитными организациями

Для дальнейшего понимания сферы действия рассматриваемых положений Центрального банка России, ниже приведено разделение организаций на кредитные и некредитные.

Положение официально опубликовано 21 мая 2019 г. и вступило в силу с 1 июня 2019 г., за исключением некоторых пунктов, оцениваемых экспертами как наиболее значимые. Рассмотрим их более подробно:

Пункт 3.1, вступает в силу с 1 января 2021 г. Кредитные организации должны обеспечить реализацию уровней защиты информации, определенных ГОСТ Р 57580.1-2017 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Базовый состав организационных и технических мер» (далее – ГОСТ Р 57580.1-2017). Значимые кредитные организации должны реализовать усиленный уровень защиты (уровень 1), а остальные – стандартный (уровень 2).

Таким образом, данный пункт, по сути, возлагает на кредитные организации обязанности применять организационные и технические меры, перечисленные в ГОСТ Р 57580.1-2017. Данный ГОСТ устанавливает три уровня защиты информации (см. таблицу ниже). По сути, использован подход аналогичный приказам ФСТЭК России № 17/21/31/239, когда от уровня защиты информации зависит базовый состав мер. Уровень определяется в зависимости от размеров и направления деятельности организации.

Пункт 9, вступает в силу с 1 января 2021 г. Должна осуществляться оценка соответствия уровню защиты с привлечением сторонней организации лицензиата не реже одного раза в два года согласно ГОСТ Р 57580.2-2018 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Методика оценки соответствия» (далее – ГОСТ Р 57580.2-2018). Кредитные организации должны обеспечить уровень соответствия не ниже третьего с 1 января 2021 г. и не ниже четвертого с 1 января 2023 г.

Исходя из требований данного пункта, аудит информационной безопасности кредитной организации должен осуществляться по методике, изложенной в ГОСТ Р 57580.2-2018. По итогам проведенного по методике анализа, оценивается уровень зрелости процессов системы защиты информации:

Таким образом, с 1 января 2021 г. кредитная организация обязана обеспечить реализацию организационных и технических мер в значительном количестве, а с 1 января 2023 г. в полном объеме и на постоянной основе, а также реализовать контроль и совершенствование процессов системы защиты информации.

Подпункт 4.1 пункта 4, вступает в силу 1 января 2020 г. Программное обеспечение, используемое для осуществления банковских операций или для приема сообщений по сети Интернет, должно быть сертифицировано в системе сертификации ФСТЭК России или в отношении него проведен анализ уязвимостей в объеме, соответствующем оценочному уровню доверия не ниже ОУД4 (ГОСТ 15408-3-2013 «Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности»).

Подпункт 4.2 пункта 4, вступает в силу 1 января 2020 г. Для проведения анализа уязвимостей в программном обеспечении должны быть привлечены лицензиаты на осуществление деятельности по технической защите конфиденциальной информации.

Положение ЦБ РФ № 684-П от 17 апреля 2019г «Об установлении обязательных для некредитных финансовых организаций требований к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков в целях противодействия осуществлению незаконных финансовых операций»[ЗАА1] Зарегистрировано в Минюсте России 16 мая 2019 № 54634.

Официально опубликовано 21 мая 2019 г. и вступило в силу с 1 июня 2019 г., за исключением некоторых пунктов, а именно:

- Пункт 5 вступает в силу с 1 января 2021 г. Защита информации некредитных финансовых организаций должна осуществляться в соответствии с ГОСТ Р 57580.1-2017. Некредитные организации ежегодно должны определять применимый к ним уровень защиты в соответствие с требованиями, установленными Положением, согласно которым четко определено какие некредитные организации должны реализовать усиленный уровень защиты, а какие стандартный.

- Согласно пункту 6, вступающему в силу с 1 января 2021 г. некредитные организации, реализующие усиленный и стандартный уровни защиты, должны обеспечить проведение оценки соответствия с соблюдением требований, установленных Положением.

- Пункт 9 вступает в силу с 1 января 2020 г. Программное обеспечение, используемое для осуществления банковских операций или для приема сообщений по сети Интернет, некредитными организациями, реализующими усиленный и стандартный уровни защиты, должно быть сертифицировано в системе сертификации ФСТЭК России или в отношении него должен быть проведен анализ уязвимостей в объеме, соответствующем оценочному уровню доверия не ниже ОУД4 (ГОСТ 15408-3-2013 «Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности»).

- Согласно абзацу первому пункта 8, вступающего в силу с 1 января 2022 и действующего по 30 июня 2023 г, некредитные организации, реализующие усиленный и стандартный уровни защиты, должны обеспечить уровень соответствия не ниже третьего уровня соответствия согласно ГОСТ Р 57580.2-2018.

- Согласно абзацу второму пункта 8, вступающего в силу с 1 июля 2023г, некредитные организации, реализующие усиленный и стандартный уровни защиты, должны обеспечить уровень соответствия не ниже четвертого уровня соответствия согласно ГОСТ Р 57580.2-2018.

Политика Минздрава России, как оператора ПДн

29 мая 2019 года официально опубликован приказ Минздрава России от 04.03.2019 г. № 110н «Об обработке персональных данных в Министерстве здравоохранения Российской Федерации». Приказ вступил в силу 9 июня 2019 г.

Приказ утверждает:

- правила обработки персональных данных (ПДн) в Минздраве России;

- перечень должностей, ответственных за организацию обезличивания ПДн;

- форму типового обязательства служащего, непосредственно осуществляющего обработку ПДн, в случае расторжения с ним служебного контракта прекратить обработку ПДн, ставших ему известными;

- типовую форму согласия на обработку ПДн служащих Минздрав России и иных субъектов ПДн;

- типовую форму разъяснения субъекту ПДн юридических последствий отказа предоставить свои ПДн.

Правила обработки ПДн определяют политику Минздрава России как оператора, осуществляющего обработку ПДн.